Che cos’è la crittografia?

Indice dei contenuti

- Perché la crittografia è così importante?

- Conoscete la differenza tra crittografia a chiave pubblica e privata?

- Tecniche di crittografia

- Algoritmi proprietari o brevettati

- Tre tipi fondamentali di crittografia e metodi di protezione dei dati.

- Scambio di chiavi Diffie-Hellman

- Problemi di crittografia

- Perché la crittografia è così importante?

⚡️ Cos'è la crittografia e come funziona?

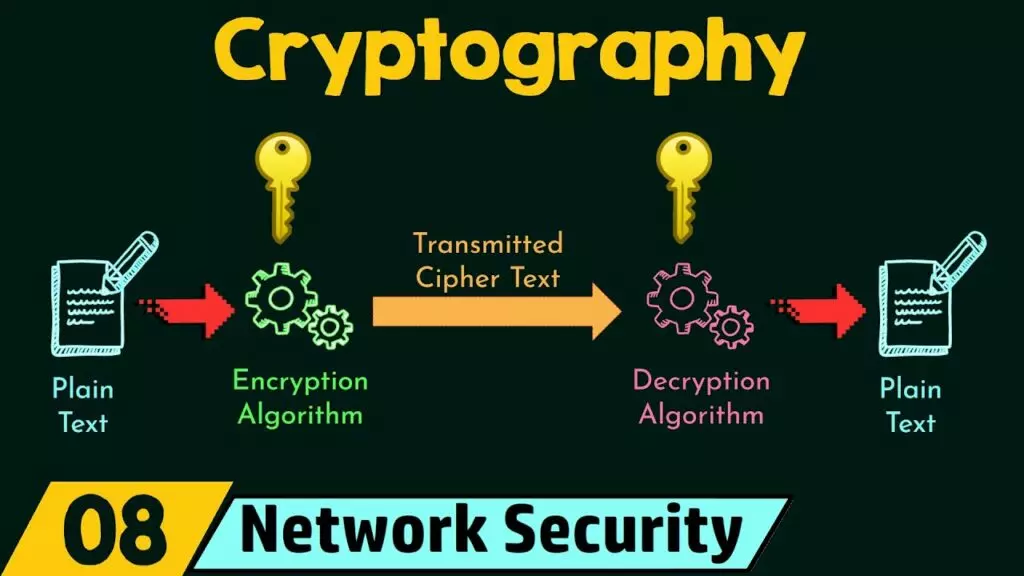

In presenza di terzi malintenzionati, noti come avversari, la crittografia consente una comunicazione sicura. Il processo di crittografia trasforma il testo in chiaro in un codice illeggibile, utilizzando un algoritmo specifico e una chiave unica.

⚡️ La blockchain è una crittografia?

La tecnologia blockchain è costituita da due formule crittografiche distinte: algoritmi a chiave asimmetrica e funzioni hash. Utilizzando l'algoritmo di hashing SHA-256, ogni partecipante può creare una versione unica della blockchain basata sulla propria visione. Ciò consente a qualsiasi individuo di comprendere e accedere a un'unica rappresentazione dell'intera catena, preservandone al contempo l'accuratezza per tutti gli altri partecipanti ad essa collegati.

⚡️ Chi ha creato il Bitcoin?

Satoshi Nakamoto.

Chi è Satoshi Nakamoto? Avvolta nella segretezza, la vera identità di Satoshi Nakamoto – il rivoluzionario pioniere dietro il Bitcoin, la principale criptovaluta del mondo – continua a sfuggirci. Nakamoto è stato il primo minatore della catena di bitcoin e ha pubblicato un documento tecnico per la moneta digitale.

⚡️ Elon Musk sta investendo in bitcoin?

Elon Musk ha recentemente fatto una dichiarazione che cambia le carte in tavola con i suoi ingenti investimenti in Bitcoin, Etherium e Dogecoin. Questa notizia si farà sicuramente sentire in tutto il mondo delle criptovalute, trasformando completamente le prospettive sulla finanza digitale da parte di coloro che investono in questo settore.

La crittografia è lo studio e l'applicazione della messaggistica sicura. Utilizzando la crittografia, le transazioni in valuta digitale possono essere pseudonime, sicure e “non attendibili” senza la necessità di una banca o di un altro intermediario.

Il nome “moneta” deriva dalla radice greca di “segreto”. Si tratta di un termine molto ampio che comprende molte forme di denaro digitale. La crittografia, intesa come studio e pratica dell'invio di messaggi o dati sicuri e criptati tra due o più parti, è l'essenza delle criptovalute. La crittografia è il processo di scrittura o lettura di messaggi segreti.

La crittografia è una tecnica essenziale per proteggere le informazioni, consentendo di inviarle e riceverle in modo sicuro solo al destinatario previsto. Crittografando i messaggi, si garantisce che solo chi è destinato a leggerli possa accedere e decifrare il loro contenuto. Il destinatario decifra quindi il messaggio, consentendogli di visualizzarne il contenuto.

La crittografia è una parte essenziale della nostra vita digitale, dalle e-mail che scriviamo all'invio di dati su Google. Con le transazioni in criptovaluta abilitate dai processi crittografici, non c'è bisogno di organizzazioni di terze parti o del coinvolgimento del governo – e tutte le vostre informazioni finanziarie rimangono sicure e private! Ogni trasmissione effettuata viene automaticamente crittografata e decrittografata senza alcuno sforzo aggiuntivo, garantendo la massima tranquillità ogni volta che si utilizza una forma di pagamento online.

Perché la crittografia è così importante?

La complessa matematica alla base delle criptovalute ha portato nel 2009 alla creazione di Bitcoin da parte di una figura enigmatica nota come Satoshi Nakamoto. Attraverso un documento basato sulla crittografia pubblicato online, questa valuta rivoluzionaria è stata ufficialmente dichiarata al mondo.

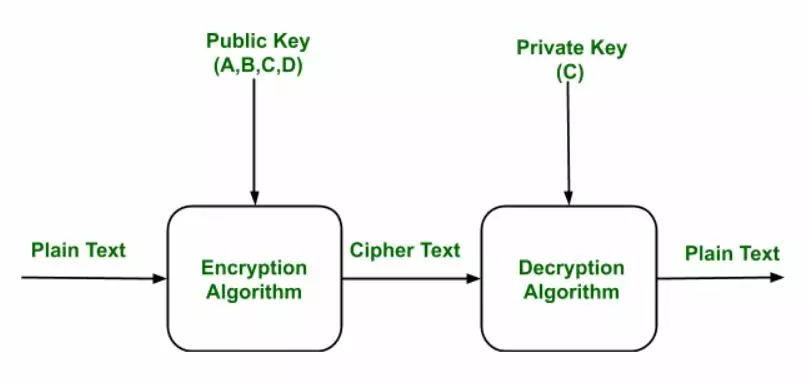

Il problema della doppia spesa ha rappresentato la sfida più ardua per Satoshi Nakamoto, poiché Bitcoin non è altro che un agglomerato di codice. Come possiamo assicurarci che qualcuno non stia spendendo più versioni del proprio denaro? Per risolvere questo problema, Nakamoto ha utilizzato la crittografia a chiave pubblica e privata, un processo di crittografia stimato e diffuso oggi.

L'uso della crittografia a chiave pubblica e privata, come nel caso di Bitcoin (così come di Ethereum e di altre criptovalute), consente agli estranei di effettuare transazioni sicure senza la necessità di un “intermediario fidato” come una banca o PayPal nel mezzo.

Conoscete la differenza tra crittografia a chiave pubblica e privata?

Tutti gli utenti hanno una chiave privata (essenzialmente una password molto forte) dalla quale viene generata una chiave pubblica collegata dalla rete Bitcoin. Siete liberi di condividere la vostra chiave pubblica con chiunque; di fatto, è tutto ciò che serve a chiunque per inviarvi bitcoin. Per sbloccare i fondi nascosti, è necessario disporre di una chiave privata.

La popolarità di Bitcoin è alimentata dalla sua rete peer-to-peer e da sofisticate tecniche crittografiche, che autenticano le transazioni.

Utilizzando un'operazione di stringa di dati chiamata “hashing”, la chiave pubblica viene generata dalla chiave privata. L'hashing è molto difficile da invertire, quindi nessuno può accedere alla vostra chiave privata conoscendo solo la vostra chiave pubblica.

Il vostro Bitcoin è vostro finché avete la vostra chiave privata, poiché la chiave pubblica e quella privata sono collegate.

L'assenza di un intermediario ha diversi effetti. Uno è che le transazioni in Bitcoin sono irreversibili (perché non c'è una società di carte di credito da contattare in caso di errore). Ma questo non è un difetto, bensì un vantaggio: le transazioni permanenti sono essenziali per risolvere il problema della doppia spesa.

Il resto della soluzione è rappresentato dalla bitcoin-blockchain, un enorme libro mastro decentralizzato (si pensi ai bilanci bancari) che documenta ogni transazione ed è costantemente verificato e aggiornato da tutte le macchine della rete.

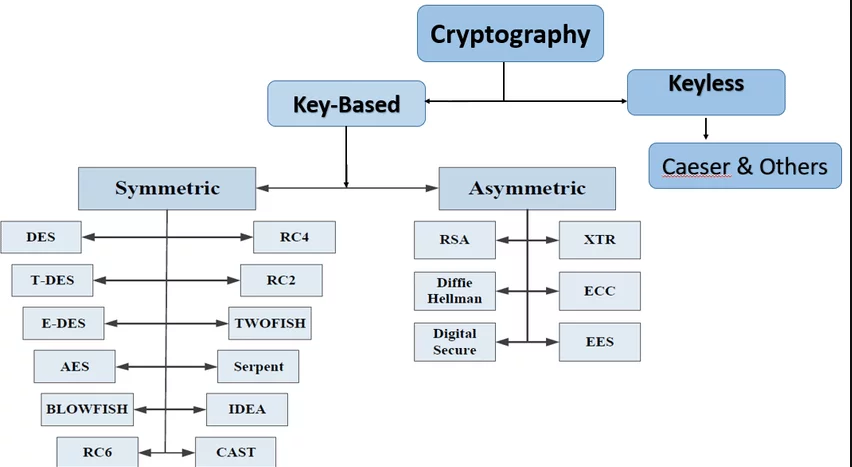

Tecniche di crittografia

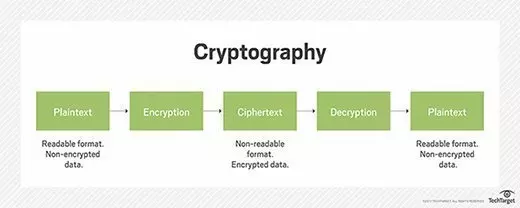

Nella crittografia, i dati vengono resi sicuri e sicuri utilizzando tecniche di codifica e decodifica matematicamente sofisticate.

Nasconde le informazioni utilizzando tecniche come micropunti, fusione di parole o coperture di immagini per farle apparire invisibili a chi non è addestrato a questa arte. Con la crittografia, i messaggi nascosti possono essere comunicati in modo sicuro senza paura di essere intercettati!

Nel mondo attuale, in cui i computer la fanno da padrone, la crittografia è comunemente legata alla codifica di un testo semplice in un testo criptato (che si chiama cifratura) e alla successiva inversione del processo (nota come decifrazione). Coloro che praticano questa tecnica sono noti come crittografi.

Le seguenti rappresentano le quattro funzioni principali della crittografia moderna:

- La privacy. La conoscenza non può essere compresa da chi non è destinato a riceverla.

- Integrità. Le informazioni non possono essere modificate in transito o memorizzate senza essere rilevate.

- Irrevocabilità. L'originatore/mandante dell'informazione non può negare in seguito le sue intenzioni di creare o trasmettere l'informazione.

- Autenticazione. Il mittente e il destinatario possono verificare l'identità dell'altro e l'origine/destinatario delle informazioni.

I crittosistemi offrono un'esperienza di sistema sicura soddisfacendo i prerequisiti essenziali di sicurezza. I crittosistemi sono spesso considerati esclusivamente come procedure matematiche e programmi informatici; tuttavia, includono anche regole comportamentali umane, come la definizione di password difficili, la chiusura di sistemi inutili e il rifiuto di rivelare metodi segreti a estranei.

Algoritmi proprietari o brevettati

I sistemi crittografici forniscono un livello di protezione fondamentale per i dati inviati in rete, garantendo la sicurezza delle comunicazioni tra i dispositivi. Utilizzando tattiche crittografiche avanzate come la crittografia e l'autenticazione, proteggono efficacemente le informazioni riservate da entità malintenzionate che cercano di ottenere l'accesso o causare danni. Inoltre, i sistemi di crittografia sono uno strumento essenziale per garantire la validità dei messaggi in transito, verificando che solo gli utenti legittimi siano in grado di visualizzarli!

Una suite di cifrari, protocolli e software intricati, pensati per i sistemi operativi (OS) e i sistemi informatici in rete, svolge una serie di processi per garantire la sicurezza delle informazioni. Alla base ci sono algoritmi che criptano i messaggi, li autenticano e trasmettono le chiavi in serie.

- La generazione di coppie di chiavi pubbliche e private è fondamentale per la crittografia e la decrittografia sicura dei dati.

- Firma digitale e autenticazione dei messaggi

- scambio di chiavi.

Tre tipi fondamentali di crittografia e metodi di protezione dei dati.

Un cifrario a blocchi, altrimenti noto come algoritmo di crittografia a lunghezza fissa, può essere utilizzato per salvaguardare i dati dal creatore/mittente attraverso la crittografia e decifrati dal destinatario utilizzando una chiave segreta stabilita in esclusiva. L'Advanced Encryption Standard (crittografia AES) è un esempio di crittografia a chiave simmetrica.

L'Advanced Encryption Standard (crittografia AES) è un Federal Information Processing Standard (FIPS 197) approvato dal NIST per la protezione dei dati sensibili. Lo standard è autorizzato dal governo degli Stati Uniti e ampiamente utilizzato nel settore commerciale.

Nel giugno 2003 il governo degli Stati Uniti ha approvato l'uso di AES per i dati sensibili. Questo protocollo, riconosciuto a livello mondiale e disponibile gratuitamente, è implementato in progetti hardware e software. La crittografia AES è il nuovo standard per la crittografia dei dati, che sostituisce DES e DES3. Per evitare attacchi di forza bruta e altri problemi di sicurezza, utilizza chiavi più lunghe: 28, 192 o 256 bit.

Questa figura mette a confronto la crittografia simmetrica e asimmetrica.

A differenza della crittografia simmetrica, che richiede una sola chiave, la crittografia asimmetrica utilizza due chiavi distinte per criptare e decriptare i dati.

Dal punto di vista della crittografia a chiave pubblica, un mittente deve generare due chiavi: una chiave privata, che non deve essere rivelata e che è nota solo al proprietario, a meno che non decida altrimenti, e una chiave pubblica, utilizzata per crittografare i messaggi. Questa coppia deve essere sempre mantenuta, poiché una non può funzionare senza l'altra.

Ecco alcuni modi in cui può essere utilizzata la crittografia a chiave pubblica:

- RSA è ampiamente utilizzato su Internet.

- Algoritmo di firma digitale a curva ellittica (ECDSA), utilizzato dai Bitcoin.

- Secondo gli standard di sicurezza del NIST e del FIPS 186-4, l'algoritmo di firma digitale (DSA) è uno standard federale di elaborazione delle informazioni essenziale per l'autenticazione della firma digitale. Bitcoin supporta il DSA insieme ad altri due algoritmi.

Scambio di chiavi Diffie-Hellman

Le funzioni di hash sono potenti algoritmi matematici che trasformano un dato input in un output di dimensioni fisse. Grazie a questo processo, l'integrità dei dati è garantita in crittografia. SHA-1 (Secure Hash Algorithm 1) è una delle funzioni di hash più utilizzate attualmente in circolazione.

Problemi di crittografia

Anche se la crittografia è in grado di proteggere le comunicazioni, gli aggressori hanno ancora modo di aggirarla e di penetrare nei computer che gestiscono la crittografia. Le implementazioni inadeguate, come l'uso di chiavi predefinite, rendono il tutto ancora più facile. D'altra parte, la sicurezza crittografica aumenta la protezione contro i malintenzionati che cercano di accedere ai messaggi o ai dati crittografati.

In previsione dell'era dell'informatica quantistica, il NIST ha lanciato un invito a presentare documenti da parte di matematici e scienziati per sviluppare nuovi standard di crittografia a chiave pubblica. Ciò è dovuto alla crescente preoccupazione per le impressionanti capacità computazionali dei computer quantistici, che potrebbero potenzialmente compromettere le tecniche di crittografia esistenti. Dal 2016, il NIST lavora con dedizione a questi nuovi modelli crittografici per prepararsi a questa svolta futura.

Rispetto ai computer tradizionali, l'informatica quantistica si basa sui qubit, che possono rappresentare sia 0 che 1 contemporaneamente. In questo modo è in grado di eseguire due operazioni contemporaneamente. Sebbene il NIST preveda che un computer quantistico su larga scala non sarà costruito nel prossimo decennio, la tecnologia attuale richiede la standardizzazione di algoritmi comunemente accettati per la crittografia a chiave pubblica che siano immuni da qualsiasi possibile attacco da parte di un computer quantistico.

Perché la crittografia è così importante?

Con il crescente utilizzo di Internet per scopi aziendali e personali, la crittografia è diventata una risorsa preziosa per proteggere i dati sensibili alla sicurezza dall'accesso di utenti non autorizzati.

Con la sua combinazione di codice, chiave e calcoli per bloccare le informazioni in modo sicuro all'interno dei file crittografati, questo metodo si dimostra di gran lunga migliore di qualsiasi altro quando si tratta di mantenere al sicuro i vostri record riservati. Nel mondo digitale di oggi, la crittografia svolge un ruolo fondamentale nel salvaguardare i vostri dati sensibili da occhi indiscreti!

Un tempo i telefoni venivano sempre intercettati: le autorità non avevano bisogno di un mandato, potevano semplicemente ascoltare chi volevano. Con la crittografia, però, questa preoccupazione è scomparsa: ogni messaggio inviato può essere decodificato solo dal destinatario. Questo vale per qualsiasi cosa, dai messaggi personali alle informazioni bancarie riservate.

![Recensione Trezor [year]](https://cryptoguru.it/app/uploads/2025/06/image3-27-1.webp)